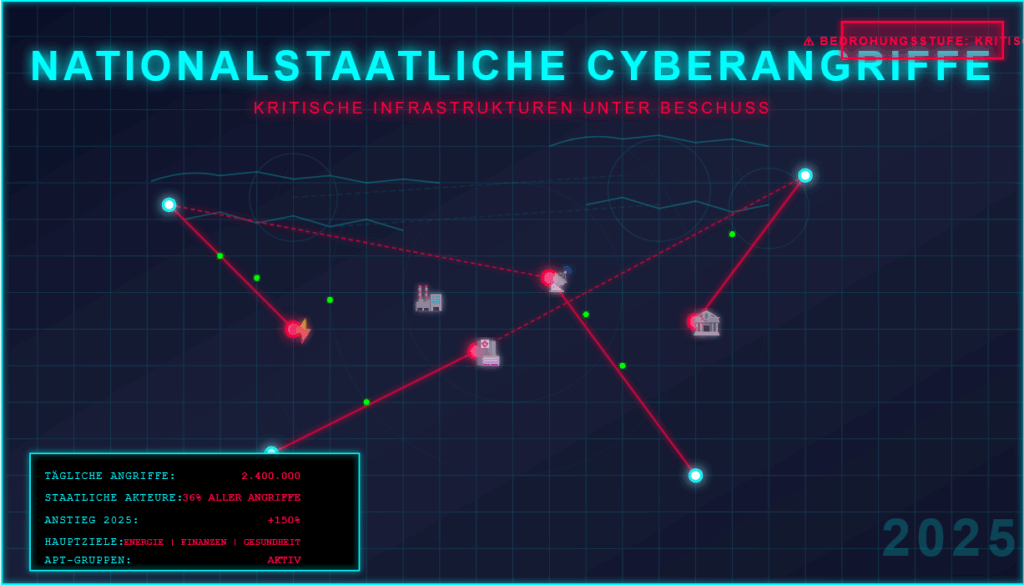

In der sich wandelnden Landschaft der Cybersicherheit zeichnet sich 2025 ein besorgniserregender Trend ab: Nationalstaatliche Akteure intensivieren ihre Angriffe auf kritische Infrastrukturen und den Finanzsektor weltweit. Was einst als vereinzelte Vorfälle galt, entwickelt sich zu einer systematischen Bedrohung mit weitreichenden geopolitischen Implikationen. Laut einem aktuellen Bericht machen staatlich unterstützte Akteure inzwischen 36% aller Cyberangriffe aus – ein deutlicher Anstieg gegenüber den Vorjahren.

Die neue Dimension staatlich unterstützter Angriffe:

Cybersecurity-Experten beobachten eine deutliche Zunahme sophistizierter Angriffe, die von staatlich unterstützten Hackergruppen ausgehen. Anders als herkömmliche Cyberkriminelle, die primär finanzielle Motive verfolgen, zielen diese Akteure darauf ab, geopolitische Ziele zu erreichen und strategische Vorteile zu erlangen.

Die Ziele sind dabei strategisch gewählt: Energieversorger, Wasserwerke, Telekommunikationsnetze, Finanzinstitute und Gesundheitssysteme stehen im Fokus. Ein erfolgreicher Angriff auf diese Bereiche kann ganze Gesellschaften destabilisieren und wirtschaftliche sowie politische Folgen nach sich ziehen.

Aktuelle Entwicklungen 2025:

- Taiwan meldet für 2024 eine Verdoppelung chinesischer Cyberangriffe auf 2,4 Millionen tägliche Versuche, hauptsächlich gegen Regierungssysteme und Telekommunikationsfirmen

- Der US Secret Service beschlagnahmte im September 2025 im Raum New York 300 SIM-Server und 100.000 SIM-Karten, die Verbindungen zu nationalstaatlichen Bedrohungsakteuren aufwiesen

- Hacktivist-Angriffe auf kritische Infrastrukturen sind im zweiten Quartal 2025 um über 150% gestiegen, wobei die Gruppe Z-Pentest allein 38 Angriffe auf industrielle Kontrollsysteme durchführte

Methoden und Taktiken:

Die eingesetzten Methoden werden zunehmend raffinierter. Statt schneller „Smash-and-Grab“-Attacken setzen nationalstaatliche Akteure auf:

- Advanced Persistent Threats (APTs): Langfristig angelegte Infiltrationen, die oft monate- oder jahrelang unentdeckt bleiben

- Supply-Chain-Angriffe: Kompromittierung von Softwareanbietern, um Zugang zu zahlreichen Zielen gleichzeitig zu erlangen

- Zero-Day-Exploits: Ausnutzung bisher unbekannter Sicherheitslücken, gegen die es noch keine Abwehrmaßnahmen gibt

- Social Engineering: Gezielte Manipulation von Mitarbeitern in Schlüsselpositionen

Wer sind die Hauptakteure?:

Die Bedrohungslandschaft 2025 wird von mehreren staatlich unterstützten Akteuren dominiert, wobei Russland, China, Iran und Nordkorea als die größten Bedrohungsquellen identifiziert werden. Diese Länder entwickeln ihre Cyber-Capabilities kontinuierlich weiter und investieren erhebliche Ressourcen in diese Form der modernen Kriegsführung.

APT-Gruppen (Advanced Persistent Threat) verbessern und entwickeln ihre Prozesse und Techniken ständig weiter, indem sie traditionelle und neue Methoden kombinieren, um Zugang, Persistenz und Datenexfiltration zu erreichen.

Besonders betroffene Sektoren:

Energieinfrastruktur

Kraftwerke, Pipelines und Stromnetze sind bevorzugte Ziele. Ein Ausfall kann nicht nur wirtschaftliche Schäden verursachen, sondern auch die öffentliche Ordnung gefährden. Die Hacktivist-Gruppe Z-Pentest führte allein im zweiten Quartal 2025 38 Angriffe auf industrielle Kontrollsysteme (ICS) durch – ein Anstieg von über 150% gegenüber dem ersten Quartal.

Finanzsektor

Banken und Finanzdienstleister stehen unter ständigem Beschuss. Neben direkten finanziellen Verlusten geht es auch um Vertrauensschäden und die Destabilisierung von Wirtschaftssystemen. Laut aktuellen Daten erlitten 45% der Cybersecurity-Fachleute im Bereich kritischer Infrastrukturen in den letzten 12 Monaten finanzielle Schäden von mindestens 500.000 US-Dollar durch Angriffe auf cyber-physische Systeme.

Gesundheitswesen

Während der vergangenen Jahre hat sich gezeigt, wie verwundbar Gesundheitssysteme sind. Angriffe können hier unmittelbar Menschenleben gefährden. Mit geschätzten 2.200 Cyberangriffen täglich weltweit steht auch dieser Sektor unter enormem Druck.

Was Unternehmen und Organisationen tun können:

Angesichts dieser Bedrohungslage empfehlen Experten einen mehrschichtigen Sicherheitsansatz:

- Zero-Trust-Architektur implementieren: Niemals automatisch vertrauen, immer verifizieren

- Continuous Monitoring: Rund-um-die-Uhr-Überwachung aller Netzwerkaktivitäten

- Incident Response Plans: Vorbereitet sein auf den Ernstfall mit getesteten Notfallplänen

- Mitarbeiterschulungen: Das Sicherheitsbewusstsein aller Beschäftigten stärken

- Patch-Management: Sicherheitsupdates unverzüglich einspielen

- Backup-Strategien: Regelmäßige, isolierte Backups kritischer Daten

Internationale Zusammenarbeit als Schlüssel:

Die Bekämpfung nationalstaatlicher Cyberbedrohungen erfordert internationale Kooperation. Im September 2025 betonte der neu bestätigte Direktor des White House Office of the National Cyber Director, Sean Cairncross, die Notwendigkeit eines „whole-of-nation approach“ zur Abschreckung und Abwehr staatlich unterstützter Cyberangriffe.

Regierungen weltweit arbeiten zunehmend zusammen, um Informationen über Bedrohungen auszutauschen und gemeinsame Abwehrstrategien zu entwickeln. Das Carnegie Endowment for International Peace hebt die dringende Notwendigkeit von Echtzeit-Verteidigung und internationaler Koordination hervor, da KI-gestützte und staatlich unterstützte Bedrohungen zunehmen.

Ausblick:

Experten gehen davon aus, dass nationalstaatliche Cyberangriffe in den kommenden Jahren weiter zunehmen werden. Die Digitalisierung schreitet voran, und damit wachsen auch die Angriffsflächen. Gleichzeitig entwickeln sich die Fähigkeiten der Angreifer kontinuierlich weiter.

Mit steigenden geopolitischen Spannungen ist zu erwarten, dass staatlich unterstützte Bedrohungsakteure kritische Infrastrukturen verstärkt ins Visier nehmen werden. Der IBM X-Force 2025 Threat Intelligence Index warnt, dass Bedrohungsakteure offen Exploits im Dark Web handeln, um kritische Infrastrukturen wie Stromnetze, Gesundheitsnetzwerke und industrielle Systeme anzugreifen.

Unternehmen und Organisationen müssen Cybersicherheit als strategische Priorität verstehen und entsprechend investieren. Nur durch proaktive Maßnahmen, kontinuierliche Wachsamkeit und internationale Zusammenarbeit kann dieser wachsenden Bedrohung wirksam begegnet werden.

Weitere Ressourcen: